Ostatnio trafiłem na artykuł w Redmond Magazine, w którym autor – Brien Posey (wielokrotnie nagradzany tytułem MVP) opisuje swoją próbę złamania hasła, po tym jak podsłuchał rozmowę… 🙂 Polecam artykuł, chociaż trzeba moim zdaniem podejść do niego z pewnym dystansem – ataki siłowe i słownikowe to jedna z metod. Najsłabszym ogniwem zwykle jednak jest człowiek lub błędy w systemie/programach. No właśnie człowiek…

Ostatnio trafiłem na artykuł w Redmond Magazine, w którym autor – Brien Posey (wielokrotnie nagradzany tytułem MVP) opisuje swoją próbę złamania hasła, po tym jak podsłuchał rozmowę… 🙂 Polecam artykuł, chociaż trzeba moim zdaniem podejść do niego z pewnym dystansem – ataki siłowe i słownikowe to jedna z metod. Najsłabszym ogniwem zwykle jednak jest człowiek lub błędy w systemie/programach. No właśnie człowiek…

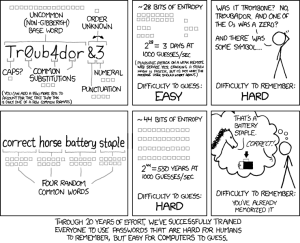

Tu zawsze się rodzi pytanie, jak bardzo skomplikowane hasła powinniśmy wymuszać?Ktoś może powiedzieć – jak najsilniejsze. Np. 32 znaki, duże, małe litery, cyfry, znaki specjalne… Tylko czy takie hasło na pewno będzie „bezpieczniejsze”? Praktycznie nie sposób (dla więszkości) go zapamiętać, więc pewnie wyląduje na karteczce, która oczywiście musi być gdzieś pod ręką :)) Tym samym zamiast poprawy bezpieczeństwa osiągniemy jego pogorszenie. Zbyt słabe hasło – to z kolei łatwość jego złamania. Prawda jak zwykle leży gdzieś po środku :)))

Gdy wspominam swoim słuchaczom o hasłach, zwykle opowiadam i proponuję im metodę mnemotechniczą. Mianowcie łatwiej jest zapamiętać jakieś zdanie, jakiś długi ulubiony cytat. Dajmy na to (zupełnie przykładowo) „Litwo, Ojczyzno moja! ty jesteś jak zdrowie;

Ile cię trzeba cenić, ten tylko się dowie, Kto cię stracił.”

Przyjmujemy np, że do hasła bierzemy po pierwszej literze z każdego wyrazu oraz znaki specjalne. Dostajemy: L,Om!tjjz;Ictc,ttsd,Kcs.

Całkiem skomplikowane hasło, stosunkowo łatwe do zapamiętania, a równocześnie trudne do złamania. Zdanie wybrane dla łatwego zilustrowania metody. Może być dowolne. Możemy do metody dołożyć np., że pierwsze wystąpienie (lub każde) literki l (el) małe zamieniamy na 1, a np. a na „małpkę”. Generalnie metoda ta pozwala stworzyć nam hasło stosunkowo skomplikowane, a równocześnie łatwe do zapamiętania. Znacznie lepsze niż np. imiona dzieci, zwierzaków domowych czy też daty urodzin :))

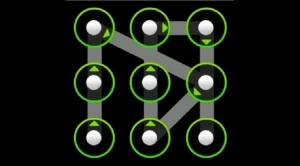

Druga metoda, jaką można zaimplementować jest podobna do tej stosowanej w smartfonach 🙂 Tworzymy kartkę, na której w kwadracie powiedzmy 9×9 pól umieszczamy 3 znakowe ciągi. Kartka jest pod ręką użytkownika, ale ma on zapamiętać na niej tylko określoną ścieżkę. Przepisuje znaki ze ścieżki, wprowadzając hasło. Do tego łatwo np. co miesiąc zmieniać hasło, bo wystarczy wygenerować nową kartkę. Użytkownik pamięta nadal swoją ścieżkę, ale hasło jest zupełnie inne 🙂

Druga metoda, jaką można zaimplementować jest podobna do tej stosowanej w smartfonach 🙂 Tworzymy kartkę, na której w kwadracie powiedzmy 9×9 pól umieszczamy 3 znakowe ciągi. Kartka jest pod ręką użytkownika, ale ma on zapamiętać na niej tylko określoną ścieżkę. Przepisuje znaki ze ścieżki, wprowadzając hasło. Do tego łatwo np. co miesiąc zmieniać hasło, bo wystarczy wygenerować nową kartkę. Użytkownik pamięta nadal swoją ścieżkę, ale hasło jest zupełnie inne 🙂

I do tego pracownik nie nienawidzi nas za wymuszanie ciągłej zmiany haseł dostępowych :)))